Une réalité qui a changé sans que les PME s’en rendent compte

Il y a encore quelques années, une cyberattaque suivait un certain rythme. Les attaquants prenaient le temps d’observer, de tester, de s’infiltrer progressivement. Pour plusieurs entreprises, cela créait l’illusion qu’il existait une forme de délai, une fenêtre pour réagir.

En 2026, cette perception est dépassée.

Aujourd’hui, une vulnérabilité exposée le matin peut être exploitée avant la fin de la journée. Un accès compromis peut être utilisé presque immédiatement. Et dans bien des cas, les premières actions malveillantes surviennent avant même qu’un signal d’alerte soit visible.

Ce n’est pas seulement une évolution technologique. C’est un changement de cadence et il prend encore beaucoup de PME de court.

Des attaques devenues rapides… parce qu’elles sont devenues simples

Ce qui ralentissait les cyberattaques auparavant, c’était leur complexité. Il fallait des compétences, du temps, une certaine expertise.

Aujourd’hui, cette barrière a pratiquement disparu.

Les outils sont accessibles, prêts à l’emploi et largement diffusés. Un attaquant peut aujourd’hui lancer une opération avec des ressources qu’il n’a même pas besoin de développer lui-même.

- des plateformes de phishing déjà configurées

- des rançongiciels offerts en abonnement

- des infrastructures prêtes à héberger de fausses pages de connexion

- des guides détaillés pour reproduire des attaques connues

Ce qui demandait autrefois plusieurs jours peut maintenant être exécuté en quelques heures.

Quand les machines prennent le relais

Le véritable changement, celui qui explique la vitesse actuelle, c’est l’automatisation.

Des systèmes analysent Internet en continu, sans interruption. Ils repèrent des ouvertures, testent des accès, détectent des configurations faibles. Ce travail, qui était autrefois manuel, est désormais constant et systématique.

Cela signifie qu’une entreprise peut être identifiée comme vulnérable sans avoir été spécifiquement ciblée.

Des accès déjà ouverts… et déjà vendus

Les attaquants n’ont plus toujours besoin de s’introduire eux-mêmes.

Ils peuvent acheter des accès déjà compromis :

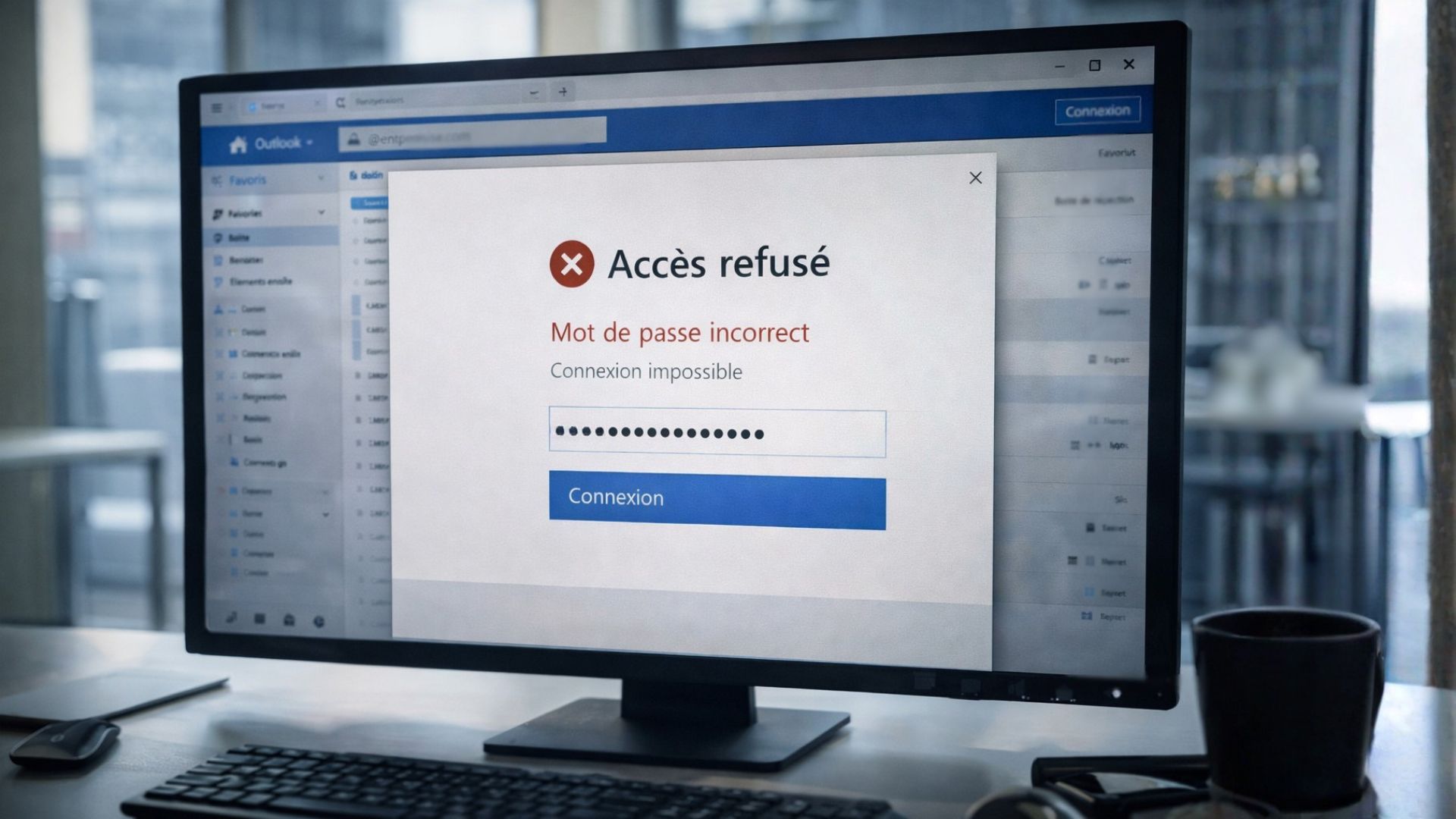

- comptes Microsoft 365 actifs

- accès VPN fonctionnels

- connexions à distance déjà validées

Dans ce contexte, il n’y a plus de phase d’infiltration. L’attaque commence immédiatement.

Des attaques plus rapides… mais surtout plus discrètes

Les cyberattaques modernes sont souvent silencieuses. Un attaquant peut observer les communications internes pendant quelques heures avant d’agir au moment opportun.

Une facture modifiée, une demande crédible, un changement subtil — tout semble normal.

Un élément clé a disparu : le temps de réaction

Dans plusieurs incidents, le délai entre la compromission et l’action malveillante se compte en heures.

Quand l’anomalie est détectée, l’attaque est souvent déjà en cours.

Ce que cela change concrètement pour les PME

Les entreprises doivent maintenant être capables de voir et de réagir rapidement.

- visibilité sur les accès et connexions

- détection des comportements anormaux

- limitation des privilèges

- capacité d’intervention rapide

La vraie question reste :

Si un compte était compromis ce matin, combien de temps faudrait-il pour s’en rendre compte ?

La vitesse est devenue le facteur décisif

Les cyberattaques sont plus rapides que jamais. En quelques heures, une faille peut devenir un incident majeur.

En 2026, la cybersécurité repose autant sur la protection que sur la capacité de réaction.

Si vous avez reconnu certains enjeux dans cet article, sachez que les spécialistes de Mon Technicien peuvent vous aider à renforcer votre sécurité TI et améliorer votre capacité de réaction.